Ключи API Google для таких сервисов, как Карты, внедренные в доступный клиентский код, могли использоваться для аутентификации в ассистенте Gemini AI и доступа к закрытым данным.

Исследователи обнаружили почти 3000 таких ключей при сканировании интернет-страниц организаций из различных секторов, и даже из инфраструктуры Google.

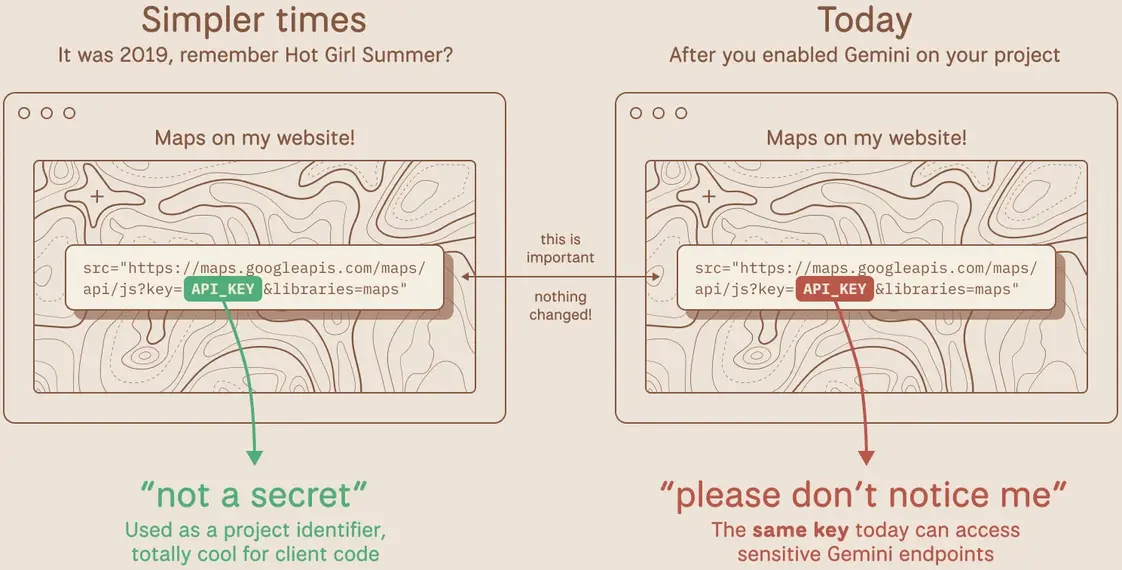

Проблема возникла, когда Google представила свой ассистент Gemini, и разработчики начали включать LLM API в проектах. До этого ключи API Google Cloud не считались конфиденциальными данными и могли без риска оказаться в открытом доступе в интернете.

Разработчики могут использовать ключи API для расширения функциональности проекта, например, для загрузки Карт на веб-сайте для обмена местоположением, встраивания контента YouTube, отслеживания использования или сервисов Firebase.

Когда был представлен Gemini, ключи API Google Cloud также стали служить учетными данными аутентификации для ИИ-ассистента Google.

Исследователи из TruffleSecurity обнаружили эту проблему и предупредили, что злоумышленники могут скопировать ключ API из исходного кода страницы веб-сайта и получить доступ к закрытым данным, доступным через сервис Gemini API.

Поскольку использование Gemini API не является бесплатным, злоумышленник может воспользоваться доступом и совершать вызовы API в своих интересах.

“В зависимости от модели и контекстного окна, злоумышленник, максимально использующий вызовы API, может генерировать тысячи долларов счетов в день на учетной записи одной жертвы”, — заявляет Truffle Security.

Исследователи предупреждают, что эти ключи API годами оставались незащищенными в общедоступном JavaScript-коде, и теперь они внезапно получили более опасные привилегии, причем никто этого не заметил.

TruffleSecurity просканировала набор данных Common Crawl за ноябрь 2025 года — репрезентативную выборку значительной части самых популярных сайтов — и обнаружила более 2800 активных ключей API Google, публично раскрытых в их коде.

По данным исследователей, некоторые из ключей использовались крупными финансовыми учреждениями, охранными компаниями и рекрутинговыми фирмами. Они сообщили о проблеме Google, предоставив образцы из ее инфраструктуры.

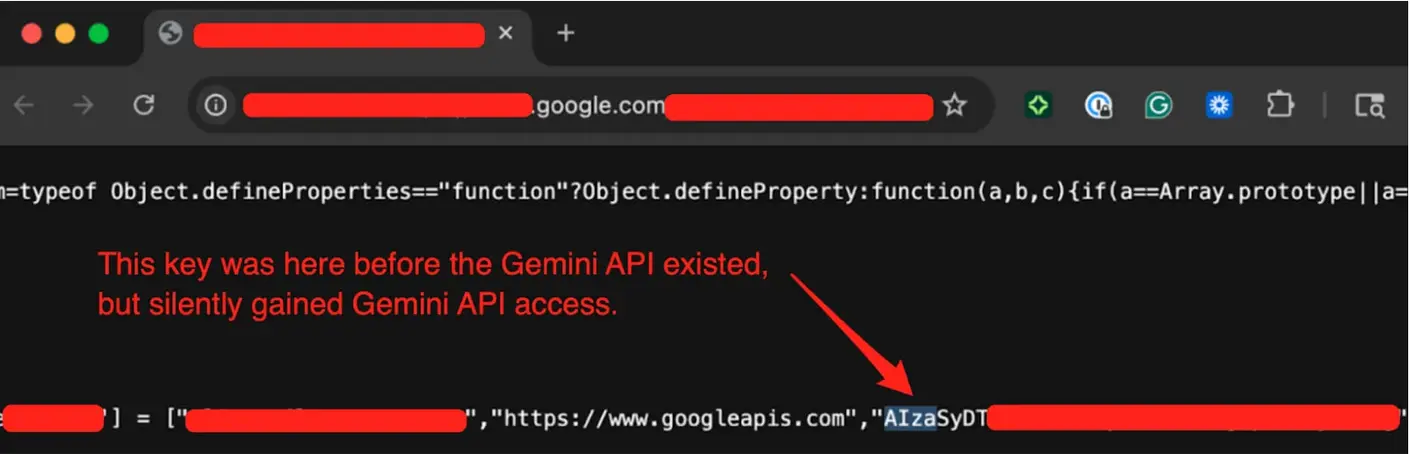

В одном из случаев ключ API, выполнявший лишь функцию идентификатора, использовался как минимум с февраля 2023 года и был внедрен в исходный код общедоступного веб-сайта продукта Google.

Truffle Security протестировала ключ, вызвав конечную точку /models Gemini API и запросив список доступных моделей.

Исследователи уведомили Google о проблеме в прошлом году, 21 ноября. После долгого обмена мнениями Google классифицировала уязвимость как «повышение привилегий одного сервиса» 13 января 2026 года.

В заявлении для BleepingComputer Google сообщила, что осведомлена об отчете и «сотрудничала с исследователями для решения этой проблемы».

«Мы уже внедрили упреждающие меры для обнаружения и блокировки утечек ключей API, которые пытаются получить доступ к Gemini API», — сообщил представитель Google изданию BleepingComputer.

Google заявила, что новые ключи AI Studio по умолчанию будут иметь область действия только для Gemini, утечки ключей API будут заблокированы от доступа к Gemini, а при обнаружении утечек будут отправляться упреждающие уведомления.

Разработчикам следует проверить, включен ли Gemini (Generative Language API) в их проектах, и провести аудит всех ключей API в своей среде, чтобы определить, не раскрыты ли какие-либо из них публично, и немедленно их ротировать.

Исследователи также предлагают использовать инструмент с открытым исходным кодом TruffleHog для обнаружения активных, раскрытых ключей в коде и репозиториях.

Всегда имейте в виду, что редакции могут придерживаться предвзятых взглядов в освещении новостей.

Автор – Bill Toulas